¿Requieres de una instalación o configuración de Linux o sus servicios?

¿Un desarrollo WEB empresarial a la medida?

¿Un curso o capacitación a la medida?

Revisa el sitio de SERVICIOS de LinuxTotal

Usar GPG para "disfrazar" ejecutables y otros archivos

Copyright © 2005-2025 LinuxTotal.com.mx

Se concede permiso para copiar, distribuir y/o modificar este documento siempre y cuando se cite al autor y la fuente de linuxtotal.com.mx y según los términos de la GNU Free Documentation License, Versión 1.2 o cualquiera posterior publicada por la Free Software Foundation.

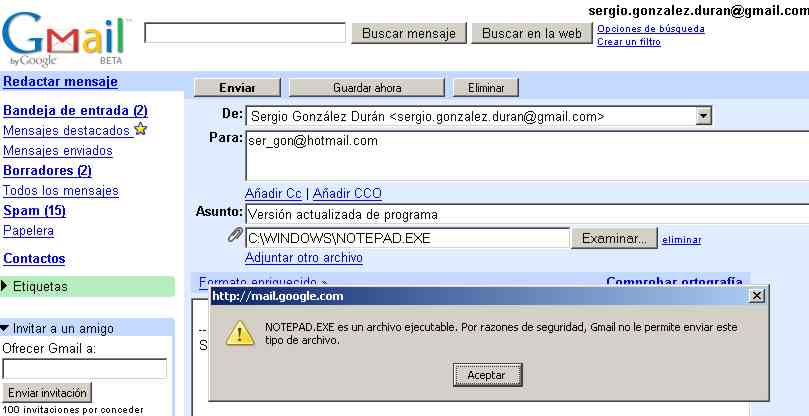

¿Te ha sucedido alguna vez lo siguiente?, o algo similar:

Aqui, traté de enviar un archivo ejecutable (notepad.exe) a través de gmail, y sus mecanismos de seguridad me lo impidieron. Gmail no es el único que hace esto, otros sistemas de correo también impiden el envió (o recepción) de ciertos archivos. O incluso puede ser que el firewall o proxy de donde estés no permita el envió de archivos adjuntos tipo .exe u otros.

Soluciones a esto hay muchas, pero una de las mas convenientes es "disfrazar" por decirlo de alguna manera, el archivo ejecutable en un archivo de texto ASCII, perfectamente legal en cualquier sistema de correo.

Para esto usaremos una herramienta Open Source y que funciona tanto en Windows como en Linux y en Mac: GnuPG.

En este caso al estar en Windows usaré el comando gpg desde la línea de comandos

MS-DOS (el proceso en Linux es exactamente igual):

c:\Archivos de Programa\GNU\GnuPG> gpg --enarmor < c:\windows\notepad.exe > notepad.txt

El resultado es el siguiente:

C:\Archivos de programa\GNU\GnuPG>more notepad.txt -----BEGIN PGP ARMORED FILE----- Version: GnuPG v1.4.2.2 (MingW32) Comment: Use "gpg --dearmor" for unpacking TVqQAAMAAAAEAAAA//8AALgAAAAAAAAAQAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAA AAAAAAAAAAAAAAAA4AAAAA4fug4AtAnNIbgBTM0hVGhpcyBwcm9ncmFtIGNhbm5v dCBiZSBydW4gaW4gRE9TIG1vZGUuDQ0KJAAAAAAAAADshVuhqOQ18qjkNfKo5DXy a+s68qnkNfJr61XyqeQ18mvraPK75DXyqOQ08mPkNfJr62vyqeQ18mvravK/5DXy a+tv8qnkNfJSaWNoqOQ18gAAAAAAAAAAAAAAAAAAAABQRQAATAEDAMN8EEEAAAAA AAAAAOAADwELAQcKAHgAAACWAAAAAAAAnXMAAAAQAAAAkAAAAAAAAQAQAAAAAgAA BQABAAUAAQAEAAAAAAAAAABAAQAABAAASo0BAAIAAIAAAAQAABABAAAAEAAAEAAA AAAAABAAAAAAAAAAAAAAAAR2AADIAAAAALAAACCNAAAAAAAAAAAAAAAAAAAAAAAA AAAAAAAAAABQEwAAHAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAKgYAABAAAAA UAIAANAAAAAAEAAASAMAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAC50ZXh0AAAA SHcAAAAQAAAAeAAAAAQAAAAAAAAAAAAAAAAAACAAAGAuZGF0YQAAAKgbAAAAkAAA AAgAAAB8AAAAAAAAAAAAAAAAAABAAADALnJzcmMAAAAgjQAAALAAAACOAAAAhAAA

Como se puede observar, el archivo ejecutable ha sido convertido a un archivo de texto ASCII que puede ser enviado sin ningún problema a través de un sistema de correo electrónico. El mismo encabezado da instrucciones de como desempacarlo o volverlo a convertir en un binario.

$ > gpg --dearmor < notepad.txt > notepad.exe

En los dos casos, después de la opción (enarmor o dearmor) recibe desde

un archivo ( < ) la entrada del comado y direcciona a un archivo ( > )

la salida del comando.

Con estas opciones de gpg no es necesario indicar una contraseña, ya que no se esta encriptando el archivo realmente, solo se esta convirtiendo un binario en archivo visible en ASCII y después lo contrario. Por supuesto que gpg al estar basado en OpenPGP es una herramienta criptográfica muy potente con múltiples y muy variadas opciones y con soporte de varios algoritmos de cifrado.

Aqui solo lo usamos para convertir un exe en un archivo ascii inofensivo.

¿Requieres de una instalación o configuración de Linux o sus servicios?

¿Un desarrollo WEB empresarial a la medida?

¿Un curso o capacitación a la medida?

Revisa el sitio de SERVICIOS de LinuxTotal

Si encuentras útil la información que proveé LinuxTotal, considera realizar un donativo que estimule a seguir proporcionando contenido de calidad y utilidad. Gracias.

Dona a través de paypal::

O a través de bitcoins:

14TNQv5wM3xkSv65gHGQ6s6f8yTZuFTohE

Aqui, traté de enviar un archivo ejecutable (notepad.exe) a través de gmail, y sus mecanismos de seguridad me lo impidieron. Gma....

...quien resuelve los nombres de dominio a su correspondiente IP, sería el DNS del proveedor, pero si implementamos un DNS Cache,....

Linux es un sistema multiusuario, por lo tanto, la tarea de añadir, modificar, eliminar y en general administrar usuarios se conv....

¿Olvidaste o perdiste la contraseña del usuario 'root' de MySQL?, no hay problema, solo sigue estás sencillas instrucciones y p....

La demanda civil entablada por la empresa SCO contra la gigante IBM causó revuelo entre la comunidad Linux y Open Source cuando e....

Una de las dificultades con una base de datos MySQL grande y activa es la de realizar respaldos limpios sin tener que desconectar ....

awk o la versión GNU gawk es más que un simple comando de procesamiento de patrones, es todo un lenguaje de análisis semántico....

Una buena contraseña o password, todos lo sabemos, es esencial para dificultar la entrada a nuestro sistema, sobre todo si se es ....

He actualizado con varios nuevos comandos la popular guía de LinuxTotal.com.mx, asi como he añadido enlaces en los comandos en l....

Sistemas Linux con gran cantidad de usuarios, como servidores de correo, servidores samba, etc., tarde o temprano tienen el proble....